L'unicité des appareils dans les systèmes IoT : un pilier fondamental pour une connectivité sécurisée et fiable

L'unicité des appareils est essentielle pour des systèmes IoT sécurisés et fiables, garantissant que chaque appareil possède une identité unique et immuable. Cette identité, souvent liée à un certificat, doit être établie lors de la fabrication et stockée de manière sécurisée. Les méthodes incluent les UIDs intégrés au silicium, les eFuses, les éléments sécurisés et les appareils externes tels que les EEPROM, les puces 1-Wire, les TPM et les Secure Elements basés sur I²C comme l'ATECC608A. Dans les systèmes modulaires, où les cartes CPU peuvent être remplacées, le stockage de l'identité doit résider dans des composants persistants tels que les puces montées sur le châssis ou les faisceaux de câbles. Les identifiants générés comme les GUID ou les numéros de série sont également viables, à condition qu'ils soient correctement gérés et reneignés dans les systèmes ERP. Le firmware de l'appareil doit vérifier l'UID et le certificat avant de se connecter au Hub IoT, renforçant la sécurité et prévenant l'usurpation d'identité. L'article expose les meilleures pratiques pour mettre en œuvre l'unicité des appareils dans diverses configurations matérielles et souligne l'importance de la gestion sécurisée du stockage et du cycle de vie.

L’unicité des appareils dans les systèmes IoT : un pilier fondamental pour une connectivité sécurisée et fiable

Dans le domaine de l’IoT, l’unicité des appareils est un principe fondamental qui garantit que chaque appareil est uniquement identifiable et intégré de manière sécurisée au système. Sans unicité, les appareils peuvent entrer en conflit en raison d’une mauvaise configuration, entraînant des défaillances opérationnelles et des vulnérabilités de sécurité. Cet article explore l’importance de l’unicité des appareils, son rôle dans l’amélioration de la sécurité et les différentes méthodes de mise en œuvre dans les systèmes embarqués.

Importance de l’unicité des appareils

L’unicité des appareils garantit que chaque appareil IoT possède une identité distincte, prévenant la duplication et assurant la traçabilité. Cette identité doit être immuable et établie lors de la fabrication. Un certificat, lié à l’identifiant unique de l’appareil (UID), est chargé dans l’appareil pour authentifier son identité.

L’UID doit être basé sur des informations qui ne peuvent pas être altérées après la production. Cela peut résider en interne (par exemple, des identifiants intégrés au silicium, des eFuses) ou en externe (par exemple, des éléments sécurisés). Le certificat, émis par une autorité de certification (CA) de confiance, lie l’UID à une clé cryptographique, permettant l’authentification sécurisée et la communication.

Assurer l’unicité est essentiel pour le provisionnement des appareils, la gestion du cycle de vie et la connectivité cloud sécurisée. Elle empêche les appareils non autorisés de rejoindre le réseau et soutient la conformité aux normes de sécurité. Les fabricants doivent mettre en œuvre des processus robustes pour générer, stocker et protéger les lignes bleues (UIDs) et les certificats, en veillant à ce qu’ils restent inviolables et vérifiables tout au long de la vie du système.

Améliorer la sécurité des appareils en vérifiant le certificat

Le logiciel de l’appareil joue un rôle vital dans la vérification de l’UID et de son certificat associé avant d’établir une connexion au Hub IoT. Ce processus de vérification comprend :

- Lecture de l’UID à partir de l’emplacement matériel désigné.

- Validation du certificat par rapport à une autorité de certification racine de confiance.

- Assurer l’intégrité du certificat, y compris les vérifications de signature et d’expiration.

- Confirmation de la liaison UID-certificat pour prévenir l’usurpation d’identité.

Ce processus garantit que seuls les appareils légitimes peuvent se connecter à la plateforme IoT. Il protège également contre les attaques de l’homme du milieu et l’accès non autorisé. En intégrant les vérifications de certificat dans le firmware, les appareils peuvent effectuer une authentification mutuelle avec le Hub IoT, renforçant la confiance et la sécurité.

Dans les environnements à haute sécurité, cette vérification peut être étendue pour inclure une attestation appuyée par le matériel, où l’appareil prouve son identité en utilisant des opérations cryptographiques sécurisées. Cette approche est particulièrement précieuse dans les applications industrielles, de santé et d’infrastructures critiques, où l’intégrité des appareils est primordiale.

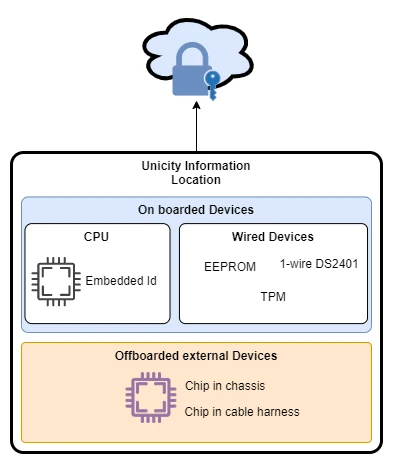

Emplacement des informations d’unicité des appareils

L’emplacement de l’UID dans l’appareil doit être sécurisé et immuable. Plusieurs options sont disponibles :

- UID intégré au silicium : De nombreux microcontrôleurs et microprocesseurs incluent un UID programmé en usine intégré au silicium. Cet identifiant est en lecture seule et ne peut pas être modifié, ce qui le rend idéal pour les applications sécurisées.

- Fusibles électroniques (eFuses) : Certains processeurs offrent des fusibles programmables qui peuvent être gravés lors de la fabrication. Ces fusibles stockent un UID permanent et sont résistants aux altérations.

- Éléments sécurisés : Des puces dédiées conçues pour stocker de manière sécurisée les clés cryptographiques et les UIDs. Ils sont souvent utilisés dans les systèmes de paiement et les appareils IoT à haute sécurité.

- EEPROM externes : Ils peuvent stocker des UIDs avec la protection en écriture activée après la programmation pour prévenir les modifications.

Chaque méthode offre différents niveaux de sécurité, de coût et de flexibilité. Les solutions à base de silicium sont rentables et sécurisées mais peuvent manquer de personnalisation. Les éléments sécurisés offrent une sécurité élevée mais augmentent le coût de la nomenclature. Les EEPROM offrent une flexibilité mais nécessitent une manipulation soigneuse pour prévenir les altérations.

Le choix de l’emplacement de l’UID doit s’aligner sur les exigences de sécurité de l’appareil, les capacités de fabrication et la stratégie de gestion du cycle de vie.

Unicité des appareils sur un appareil externe

Les appareils externes, accessibles via les bus CPU tels que I²C, SPI ou 1-Wire, offrent des options flexibles pour stocker les UIDs. Ceux-ci incluent :

- EEPROM avec protection en écriture : Une fois programmés, ces appareils peuvent être verrouillés pour prévenir l’altération des données, garantissant l’intégrité de l’UID.

- Appareils 1-Wire comme DS2401 : Ces puces sont munies d’un identifiant 64 bits unique au monde programmé en usine. Ils sont simples à intégrer et rentables.

- Appareils I²C comme Maxim ATECC608A : Ces éléments sécurisés intègrent un GUID et fournissent un stockage sécurisé pour les certificats d’appareil, prenant en charge les opérations cryptographiques et l’authentification sécurisée.

- TPM (Trusted Platform Modules) : Ils fournissent un stockage sécurisé pour les UIDs et les clés cryptographiques, prenant en charge les fonctionnalités de sécurité avancées comme l’attestation et le chiffrement.

- Autres puces montées sur PCB : Les microcontrôleurs sécurisés ou les ICs d’authentification peuvent également servir de dispositifs de stockage d’UID.

L’utilisation de dispositifs externes permet une conception modulaire et une intégration plus facile des fonctionnalités de sécurité d’identité. Cependant, cela introduit de la complexité dans la conception matérielle et la communication logicielle. Les concepteurs doivent garantir l’accès sécurisé à ces appareils et se protéger contre l’usurpation d’identité ou le remplacement.

Les protocoles de communication doivent inclure l’authentification et le chiffrement pour protéger les données de l’UID. Le firmware doit être conçu pour détecter et répondre aux anomalies, telles que les non-concordances de l’UID ou les défaillances de certificat.

Unicité des appareils sur un appareil externe qui ne réside pas sur la carte CPU

Dans les systèmes IoT modulaires, la carte CPU peut être remplacée lors de la maintenance. Pour préserver l’unicité des appareils, l’UID doit résider sur un composant qui reste avec l’appareil tout au long de son cycle de vie. Les options incluent :

- Éléments sécurisés montés sur le châssis : Ils restent avec l’appareil même si la carte CPU est changée, assurant la continuité de l’identité.

- Connecteurs de câbles avec puces UID intégrées : Ils peuvent incluire des appareils 1-Wire ou des EEPROM avec des UIDs verrouillés, intégrés au câblage.

- Cartes périphériques : Les cartes non remplaçables au sein de l’appareil peuvent héberger l’UID et le certificat.

Cette approche garantit que l’appareil conserve son identité indépendamment des changements de carte CPU. Elle simplifie la maintenance et évite le besoin de réenregistrer les appareils auprès de la plateforme IoT.

Les concepteurs doivent s’assurer que le composant de stockage de l’UID est résistant aux altérations et connecté de manière sécurisée au CPU. La communication entre le CPU et le dispositif UID doit être authentifiée et chiffrée pour prévenir l’usurpation d’identité.

Cette stratégie est particulièrement utile dans les équipements professionnels, tels que les machines à café connectées ou les contrôleurs industriels, où la maintenance sur le terrain est courante et l’identité des appareils doit rester cohérente.

Informations d’unicité des appareils générées

Dans certains cas, l’UID est généré lors de la fabrication plutôt que dérivé du matériel. Les formats courants incluent :

- GUID (Globally Unique Identifiers) : Des valeurs de 128 bits qui sont statistiquement uniques et appropriées pour l’identité basée sur le logiciel.

- Numéros de série : Attribués par le fabricant et suivis dans le système ERP.

Ces identifiants doivent être soigneusement gérés pour éviter la duplication. Ils doivent être stockés de manière sécurisée dans l’appareil et associés à un certificat pour garantir l’authenticité.

L’intégration avec le système ERP de l’entreprise assure la traçabilité et soutient les services après-vente, les réclamations de garantie et les rappels d’appareils. L’UID doit être lié aux métadonnées de produit, aux dossiers de fabrication et à l’historique des services.

Les UIDs générés offrent une flexibilité et une évolutivité mais nécessitent des systèmes back-end robustes pour l’émission, le suivi et la révocation. Des mesures de sécurité doivent être en place pour prévenir la génération ou la réutilisation non autorisées d’identifiants.

Conclusion

L’unicité des appareils est un pilier critique des systèmes IoT sécurisés et fiables. Qu’elle soit intégrée au silicium, stockée dans des puces externes ou générée lors de la fabrication, l’UID doit être immuable, vérifiable et stocké de manière sécurisée. Coupler l’UID avec un certificat améliore la sécurité et permet une communication de confiance avec les services cloud.

Les concepteurs doivent choisir la méthode et l’emplacement appropriés pour le stockage de l’UID en fonction de l’architecture de l’appareil, des exigences de sécurité et de la stratégie de maintenance. Dans les systèmes modulaires, le déport de l’UID vers un composant persistant assure la continuité et simplifie les opérations sur le terrain.

Pour les organisations qui cherchent des conseils sur la mise en œuvre de stratégies robustes d’unicité des appareils, Nestedbytes offre une expertise en consulting et des solutions adaptées pour répondre à vos besoins d’architecture IoT.